Виресхарк представља најкоришћенији анализатор протокола на свету. Користећи га, можете проверити све што се дешава у вашој мрежи, решавати различите проблеме, анализирати и филтрирати мрежни саобраћај користећи различите алате итд.

Ако желите да сазнате више о Виресхарку и како да филтрирате по порту, обавезно наставите да читате.

Шта је тачно филтрирање портова?

Филтрирање портова представља начин филтрирања пакета (порука из различитих мрежних протокола) на основу њиховог броја порта. Ови бројеви портова се користе за ТЦП и УДП протоколе, најпознатије протоколе за пренос. Филтрирање портова представља облик заштите вашег рачунара јер филтрирањем портова можете да изаберете да дозволите или блокирате одређене портове како бисте спречили различите операције унутар мреже.

Постоји добро успостављен систем портова који се користе за различите интернет услуге, као што су пренос датотека, е-пошта, итд. У ствари, постоји преко 65.000 различитих портова. Они постоје у „дозвољеном“ или „затвореном“ режиму. Неке апликације на интернету могу да отворе ове портове, чинећи ваш рачунар изложенијим хакерима и вирусима.

Користећи Виресхарк, можете филтрирати различите пакете на основу њиховог броја порта. Зашто бисте желели ово да урадите? Јер на тај начин можете филтрирати све пакете које не желите у свом рачунару из различитих разлога.

Које су важне луке?

Постоји 65.535 портова. Могу се поделити у три различите категорије: портови од 0 – 1023 су добро познати портови и додељени су заједничким сервисима и протоколима. Затим, од 1024 до 49151 су регистровани портови – ИЦАНН их додељује одређеној услузи. А јавни портови су портови од 49152-65535, може их користити било која услуга. За различите протоколе се користе различити портови.

Ако желите да сазнате о најчешћим, погледајте следећу листу:

| Број порта | Име услуге | Протокол |

| 20, 21 | Протокол за пренос датотека – ФТП | ТЦП |

| 22 | Сигурна шкољка – ССХ | ТЦП и УДП |

| 23 | Телнет | ТЦП |

| 25 | Једноставан протокол за пренос поште | ТЦП |

| 53 | Систем имена домена – ДНС | ТЦП и УДП |

| 67/68 | Протокол за динамичку конфигурацију хоста – ДХЦП | УДП |

| 80 | Протокол за пренос хипертекста – ХТТП | ТЦП |

| 110 | Протокол поште – ПОП3 | ТЦП |

| 123 | Мрежни протокол времена – НТП | УДП |

| 143 | Протокол за приступ Интернет порукама (ИМАП4) | ТЦП и УДП |

| 161/162 | Једноставан протокол за управљање мрежом – СНМП | ТЦП и УДП |

| 443 | ХТТП са слојем сигурних утичница – ХТТПС (ХТТП преко ССЛ/ТЛС) | ТЦП |

Анализа у Виресхарку

Процес анализе у Виресхарку представља праћење различитих протокола и података унутар мреже.

Пре него што почнемо са процесом анализе, уверите се да знате тип саобраћаја који желите да анализирате и разне врсте уређаја који емитују саобраћај:

- Да ли имате подржан промискуитетни режим? Ако то учините, ово ће омогућити вашем уређају да прикупља пакете који нису првобитно намењени вашем уређају.

- Које уређаје имате унутар своје мреже? Важно је имати на уму да ће различите врсте уређаја преносити различите пакете.

- Коју врсту саобраћаја желите да анализирате? Врста саобраћаја зависиће од уређаја у вашој мрежи.

Познавање употребе различитих филтера је изузетно важно за хватање предвиђених пакета. Ови филтери се користе пре процеса хватања пакета. Како они раде? Постављањем одређеног филтера одмах уклањате саобраћај који не испуњава задате критеријуме.

У оквиру Виресхарка, синтакса која се зове Берклеи Пацкет Филтер (БПФ) синтакса се користи за креирање различитих филтера за снимање. Пошто је ово синтакса која се најчешће користи у анализи пакета, важно је разумети како она функционише.

Берклеи Пацкет Филтер синтакса обухвата филтере на основу различитих израза за филтрирање. Ови изрази се састоје од једног или више примитива, а примитиви се састоје од идентификатора (вредности или имена које покушавате да пронађете у различитим пакетима), након чега следи један или више квалификатора.

Квалификатори се могу поделити у три различите врсте:

- Тип – овим квалификаторима одређујете какву врсту ствари идентификатор представља. Квалификатори типа укључују порт, мрежу и хост.

- Дир (смер) – ови квалификатори се користе да би се одредио правац преноса. На тај начин, “срц” означава извор, а “дст” означава одредиште.

- Прото (протокол) – са квалификаторима протокола, можете одредити конкретан протокол који желите да снимите.

Можете користити комбинацију различитих квалификатора да бисте филтрирали претрагу. Такође, можете користити операторе: на пример, можете користити оператор конкатенације (&/анд), оператор негације (!/нот), итд.

Ево неколико примера филтера за снимање које можете да користите у Виресхарку:

| Филтери | Опис |

| хост 192.168.1.2 | Сав саобраћај повезан са 192.168.1.2 |

| тцп порт 22 | Сав саобраћај повезан са портом 22 |

| срц 192.168.1.2 | Сав саобраћај који потиче са 192.168.1.2 |

Могуће је креирати филтере за снимање у пољима заглавља протокола. Синтакса изгледа овако: прото[оффсет:сизе(оптионал)]=валуе. Овде прото представља протокол који желите да филтрирате, офсет представља позицију вредности у заглављу пакета, величина представља дужину података, а вредност је податак који тражите.

Прикажи филтере у Виресхарку

За разлику од филтера за снимање, филтери за приказ не одбацују пакете, они их једноставно сакривају током прегледа. Ово је добра опција јер када одбаците пакете, нећете моћи да их повратите.

Филтери екрана се користе за проверу присуства одређеног протокола. На пример, ако желите да прикажете пакете који садрже одређени протокол, можете да унесете име протокола у Виресхаркову траку са алаткама „Приказ филтера“.

Друге опције

Постоје разне друге опције које можете користити за анализу пакета у Виресхарку, у зависности од ваших потреба.

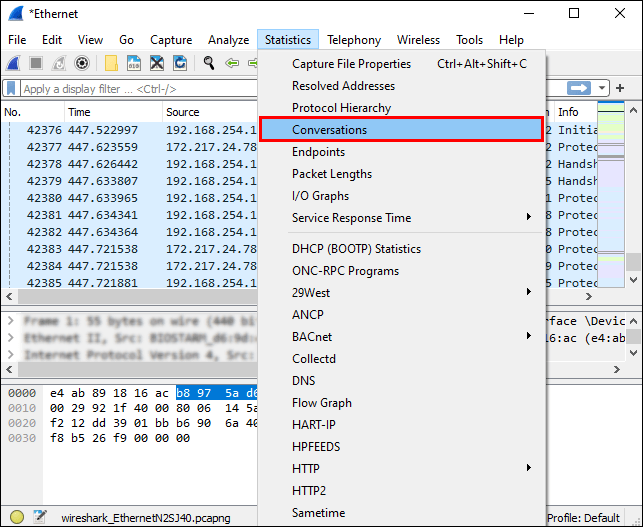

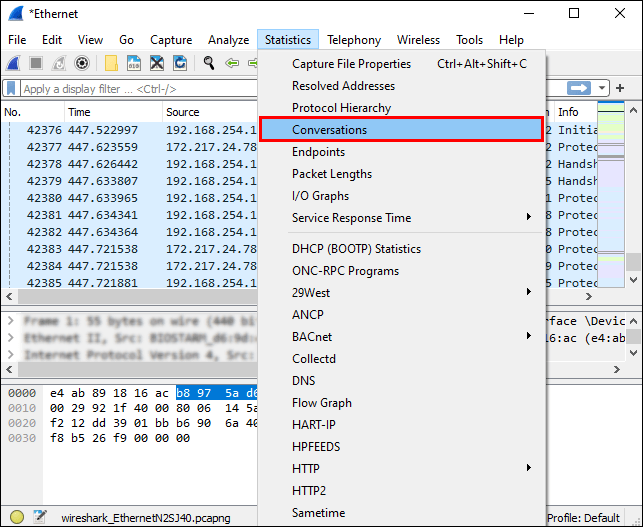

- У прозору „Статистика“ у Виресхарку можете пронаћи различите основне алате које можете користити за анализу пакета. На пример, можете да користите алатку „Разговори“ да анализирате саобраћај између две различите ИП адресе.

- У прозору „Информације стручњака“ можете анализирати аномалије или неуобичајено понашање унутар ваше мреже.

Филтрирање према порту у Виресхарку

Филтрирање по порту у Виресхарк-у је једноставно захваљујући траци филтера која вам омогућава да примените филтер за приказ.

На пример, ако желите да филтрирате порт 80, унесите ово у траку филтера: „тцп.порт == 80.” Оно што такође можете да урадите је да откуцате „екв” уместо „==”, пошто се „ек” односи на „једнако”.

Такође можете да филтрирате више портова одједном. Тхе || у овом случају се користе знаци.

На пример, ако желите да филтрирате портове 80 и 443, унесите ово у траку филтера: „тцп.порт == 80 || тцп.порт == 443”, или „тцп.порт ек 80 || тцп.порт ек 443.”

Додатна често постављана питања

Како да филтрирам Виресхарк према ИП адреси и порту?

Постоји неколико начина на које можете филтрирати Виресхарк према ИП адреси:

1. Ако сте заинтересовани за пакет са одређеном ИП адресом, унесите ово у траку филтера: „ип.адр == к.к.к.к.”

2. Ако сте заинтересовани за пакете који долазе са одређене ИП адресе, унесите ово у траку филтера: „ип.срц == к.к.к.к.”

3. Ако сте заинтересовани за пакете који иду на одређену ИП адресу, унесите ово у траку филтера: „ип.дст == к.к.к.к.”

Ако желите да примените два филтера, као што су ИП адреса и број порта, погледајте следећи пример: „ип.адр == 192.168.1.199.&&тцп.порт ек 443.” Пошто „&&” представља симболе за „и”, писањем овога, моћи ћете да филтрирате претрагу према ИП адреси (192.168.1.199) и према броју порта (тцп.порт ек 443).

Како Виресхарк хвата саобраћај на порту?

Виресхарк хвата сав мрежни саобраћај док се дешава. Он ће ухватити сав саобраћај порта и показати вам све бројеве портова у одређеним везама.

Ако желите да започнете снимање, следите ове кораке:

1. Отворите „Виресхарк“.

2. Додирните „Сними“.

3. Изаберите „Интерфејси“.

4. Додирните „Старт“.

Ако желите да се фокусирате на одређени број порта, можете користити траку филтера.

Када желите да зауставите снимање, притисните „Цтрл + Е.“

Шта је филтер снимања за ДХЦП опцију?

Опција Динамиц Хост Цонфигуратион Протоцол (ДХЦП) представља неку врсту протокола за управљање мрежом. Користи се за аутоматско додељивање ИП адреса уређајима који су повезани на мрежу. Коришћењем ДХЦП опције, не морате ручно да конфигуришете различите уређаје.

Ако желите да видите само ДХЦП пакете у Виресхарку, откуцајте „боотп“ у траку филтера. Зашто боотп? Зато што представља старију верзију ДХЦП-а и оба користе исте бројеве портова - 67 и 68.

Зашто да користим Виресхарк?

Коришћење Виресхарк-а има бројне предности, од којих су неке:

1. Бесплатно је – можете потпуно бесплатно анализирати свој мрежни саобраћај!

2. Може се користити за различите платформе – можете користити Виресхарк на Виндовс, Линук, Мац, Соларис, итд.

3. Детаљно је – Виресхарк нуди дубоку анализу бројних протокола.

4. Нуди податке уживо – ови подаци се могу прикупити из различитих извора као што су Етхернет, Токен Ринг, ФДДИ, Блуетоотх, УСБ, итд.

5. Широко се користи – Виресхарк је најпопуларнији анализатор мрежних протокола.

Виресхарк не уједа!

Сада сте сазнали више о Виресхарку, његовим способностима и опцијама филтрирања. Ако желите да будете сигурни да можете да решите и идентификујете било коју врсту проблема са мрежом или прегледате податке који улазе и излазе из ваше мреже, и на тај начин је чувате безбедном, свакако би требало да испробате Виресхарк.

Да ли сте икада користили Виресхарк? Реците нам о томе у одељку за коментаре испод.